Wstęp

Jeśli chodzi o kryptowalutę, dobre przechowywanie ma pierwszorzędne znaczenie. Świat kryptowalut jest niebezpieczny – złośliwi aktorzy są wszędzie i mają mnóstwo strategii kradzieży funduszy użytkowników. Opracowanie strategii ochrony swoich monet powinno być Twoim najwyższym priorytetem.

Masz do dyspozycji szereg opcji przechowywania, z których każda ma własne kompromisy w zakresie bezpieczeństwa i użyteczności. Najprawdopodobniej nowicjusze będą trzymać się giełd. Te platformy zapewniają wielu osobom pierwszy kontakt z kryptowalutą i pozwalają użytkownikom przechowywać swoje środki w portfelu online. Jednak użytkownik technicznie nie ma kontroli nad swoimi monetami. Jeśli giełda zostanie zhakowana lub wyłączona, może nie być w stanie odzyskać swoich środków.

Użytkownicy mogą nie widzieć potrzeby przenoszenia swojej kryptowaluty poza giełdę. Mogą nie mieć umiejętności, aby to zrobić, lub nawet postrzegać rozwiązania depozytowe jako bezpieczniejsze. W końcu, samodzielne depozyty mogą skutkować utratą środków, jeśli użytkownik popełni błąd.

Myśl o przejęciu kontroli nad kryptowalutą może być przerażająca. Jednak z perspektywy bezpieczeństwa portfele sprzętowe są niezrównane. W tym artykule wyjaśnimy, czym są, jak działają i dlaczego warto z nich korzystać.

Czym jest klucz prywatny?

Twój klucz prywatny to Twój paszport do ekosystemu kryptowaluty. Pod wieloma względami jest jak prawdziwy klucz – dzięki tym informacjom możesz odblokować swoje fundusze, aby je wydać. Jeśli ktoś inny położy na nich ręce, może ukraść Twoją kryptowalutę. Jeśli zgubisz klucz, stracisz dostęp do swoich monet – w zdecentralizowanym środowisku nie ma przycisku „zapomniałem hasła”. Nie ma też banku, do którego można zadzwonić, aby cofnąć oszukańcze transakcje.

Sednem sprawy jest to, że klucze prywatne muszą być tajne i bezpieczne. Są niezwykle cenne dla użytkowników kryptowalut. Nic dziwnego, że hakerzy i oszuści nieustannie próbują je ukraść – wykorzystując techniki phishingu lub złośliwego oprogramowania, aby wyłudzić od użytkowników ich monety.

Przechowywanie kluczy jest proste – to po prostu ciągi cyfr i liter. Można je zapisać na papierze i przechowywać w sejfie. Aby jednak użyć kluczy do przesyłania środków, muszą one znajdować się na urządzeniu, które tworzy dowód, że możesz wydawać swoje monety.

Czym jest portfel sprzętowy?

Portfele sprzętowe to urządzenia specjalnie zaprojektowane do bezpiecznego przechowywania kluczy prywatnych. Są uważane za bezpieczniejsze niż portfele na komputerach stacjonarnych lub smartfonach, głównie dlatego, że nie łączą się z Internetem w żadnym momencie. Te właściwości znacznie zmniejszają wektory ataków dostępne dla złośliwych stron, ponieważ oznacza to, że nie mogą one zdalnie manipulować urządzeniem.

Dobry portfel sprzętowy zapewnia, że klucze prywatne nigdy nie opuszczą urządzenia. Zazwyczaj są przechowywane w specjalnym miejscu w urządzeniu, które nie pozwala na ich usunięcie.

Ponieważ portfele sprzętowe są cały czas offline, muszą być używane razem z innym komputerem. Ze względu na sposób ich budowy można je podłączyć do zainfekowanych komputerów lub smartfonów bez ryzyka wycieku klucza prywatnego. Stamtąd wchodzą w interakcję z oprogramowaniem, które pozwala użytkownikowi przeglądać saldo lub dokonywać transakcji.

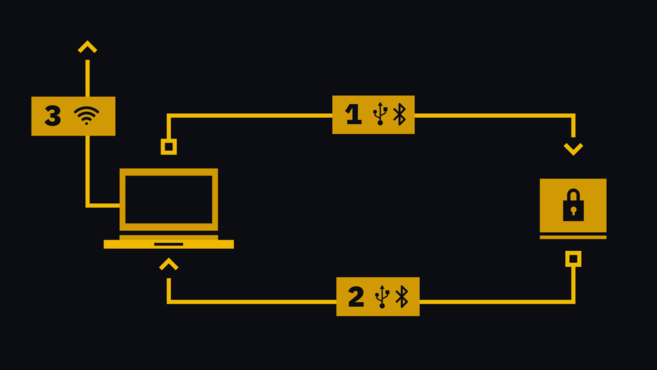

Gdy użytkownik utworzy transakcję, wysyła ją do portfela sprzętowego (1 na poniższym schemacie). Należy zauważyć, że transakcja jest nadal niekompletna: musi zostać podpisana kluczem prywatnym w urządzeniu. Użytkownicy potwierdzają, że kwota i adres są poprawne, gdy pojawi się monit na urządzeniu sprzętowym. W tym momencie transakcja jest podpisywana i odsyłana z powrotem do oprogramowania (2), które rozgłasza ją do sieci kryptowaluty (3).

Dlaczego warto używać portfela sprzętowego?

Portfele przechowujące klucze prywatne na komputerach podłączonych do Internetu lub smartfonach narażają fundusze użytkowników na szeroki zakres ataków. Oprogramowanie złośliwe może wykrywać aktywność związaną z kryptowalutami na tych urządzeniach i opróżniać fundusze użytkowników.

Portfel sprzętowy jest jak nieprzenikniony sejf z małym gniazdem. Kiedy użytkownik chce utworzyć transakcję, którą zaakceptuje sieć, wpycha ją przez gniazdo. Wyobraź sobie, że po drugiej stronie gniazda elf wykonuje jakąś kryptograficzną magię, która podpisuje transakcję. Elf nigdy nie opuści sejfu – nie ma drzwi i nie zmieści się przez gniazdo. Wszystko, co może zrobić, to odebrać transakcje i wypchnąć je z powrotem.

Nawet jeśli ktoś zdoła przejąć Twój portfel sprzętowy, będziesz mieć dodatkową ochronę w postaci kodu PIN. Urządzenia często resetują się, jeśli nieprawidłowa kombinacja zostanie wprowadzona określoną liczbę razy.

Środki, które nie są aktywnie wykorzystywane – te, które nie są wydawane, stawiane, pożyczane lub wymieniane – powinny być przechowywane w zimnym magazynie. Portfel sprzętowy zapewnia wygodny sposób osiągnięcia tego dla użytkowników, nawet tych o ograniczonej wiedzy technicznej.

Portfele sprzętowe muszą być zabezpieczone na wypadek utraty, kradzieży lub zniszczenia. Podczas inicjalizacji użytkownik często zostanie poproszony o zapisanie frazy początkowej – listy słów, których można użyć do odzyskania środków na nowym urządzeniu. Daje to każdemu możliwość wydawania swoich monet, więc należy traktować je tak, jak każdą inną rzecz wartościową. Zaleca się, aby użytkownicy zapisali je na papierze (lub wytrawili w metalu) i przechowywali w prywatnym i bezpiecznym miejscu.

Ograniczenia portfeli sprzętowych

Portfele sprzętowe, podobnie jak inne formy przechowywania, mają swoje własne wady. Choć są jednym z najbezpieczniejszych nośników do przechowywania monet, nadal istnieją pewne ograniczenia. Utrzymują równowagę między bezpieczeństwem a użytecznością. Portfele na smartfony/oprogramowanie są wygodne, podczas gdy portfele sprzętowe mogą być uciążliwe w obsłudze (biorąc pod uwagę, że do faktycznego wysłania środków konieczne jest użycie dwóch urządzeń).

Mimo to portfele sprzętowe nie są całkowicie niezawodne. Fizyczne zagrożenie dla użytkownika może zmusić go do odblokowania portfela dla atakującego, ale istnieją również inne wektory. Wykwalifikowani złośliwi użytkownicy mogą być w stanie wykorzystać urządzenie, jeśli uzyskają do niego fizyczny dostęp.

Jednak do tej pory żadnemu udanemu hackowi nie udało się odzyskać kluczy prywatnych z urządzenia sprzętowego w rzeczywistym scenariuszu. Gdy zgłaszane są luki, producenci zazwyczaj szybko je łatają. Nie oznacza to, że są niemożliwe – badacze zademonstrowali ataki nawet na najpopularniejsze portfele.

Ataki na łańcuch dostaw mogą być również skuteczne w podważaniu bezpieczeństwa sprzętowego urządzenia portfela. Mają one miejsce, gdy osoba atakująca przejmuje portfel przed jego dostarczeniem użytkownikowi. Stamtąd może go manipulować, aby osłabić bezpieczeństwo i ukraść fundusze po zdeponowaniu monet przez użytkownika.

Innym ograniczeniem jest to, że portfele sprzętowe wymagają przejęcia opieki nad nimi we własne ręce. Wielu uważa to za zaletę, ponieważ żadna strona trzecia nie jest odpowiedzialna za zarządzanie Twoimi funduszami. Oznacza to jednak również, że jeśli coś pójdzie nie tak, nie ma możliwości odwołania.

Myśli końcowe

Ograniczenia portfeli sprzętowych nie przewyższają ich zalet. Jeśli chodzi o rozwiązania do przechowywania danych, trudno jest dorównać bezpieczeństwu portfeli sprzętowych innymi metodami. Po prostu nie ma substytutu dla cold storage, który eliminuje wiele ryzyka związanego z samodzielnym przechowywaniem środków.

Podczas poszukiwania portfela sprzętowego użytkownicy powinni zapoznać się z zakresem dostępnych opcji. Na rynku dostępnych jest wiele urządzeń, z których każde ma swoje własne funkcje, obsługiwane kryptowaluty i krzywą uczenia się.