Die zentralen Thesen

Abgeleitet vom englischen Verb „to fischen“ ist Phishing eine Art Cyberangriff, bei dem Betrüger nach sensiblen persönlichen Daten „fischen“, indem sie sich als Einzelperson oder seriöses Unternehmen ausgeben, dem Sie vertrauen.

Zu den häufigsten Phishing-Taktiken gehören Identitätsdiebstahl, die Verwendung starker oder bedrohlicher Ausdrücke und das Versenden gefährlicher Links.

Angreifer ändern häufig die Identität des Absenders, um den Anschein zu erwecken, dass ihre E-Mail von einer vertrauenswürdigen Quelle stammt.

Wenn Sie Zweifel an der Legitimität einer angeblich von Binance gesendeten E-Mail haben, wenden Sie sich an den Binance-Kundendienst und stellen Sie ihm die EML-Datei der E-Mail zusammen mit relevanten Screenshots zur Verfügung.

Ihr Binance-Konto könnte das Ziel von Phishing-Versuchen sein. Erfahren Sie in unserem umfassenden Leitfaden, wie Sie Ihre Kryptogelder schützen.

Die Fähigkeiten, die nötig sind, um in das Sicherheitssystem von Binance einzudringen, sind für den durchschnittlichen Hacker unerreichbar, aber sie verfügen über die Werkzeuge, um Sie dazu zu bringen, Ihren Benutzernamen, Ihr Passwort und Ihren Zwei-Faktor-Authentifizierungscode (2FA) preiszugeben.

Warum sollten Sie sich die Mühe machen, in einen supersicheren Safe einzubrechen, wenn Sie dessen Besitzer einfach überreden können, Ihnen die Schlüssel zu geben? Das ist das Grundprinzip von Phishing: menschliche Fehler und Emotionen auszunutzen.

Lesen Sie weiter, um mehr über Phishing zu erfahren, wie dieser Betrug funktioniert und wie Sie Ihre Münzen vor den gängigsten Phishing-Techniken schützen können.

Was ist Phishing und wie funktioniert es?

Abgeleitet vom englischen Verb „to fischen“ ist Phishing eine häufige Form von Cyberangriffen, bei der Betrüger nach sensiblen persönlichen Informationen „fischen“, indem sie sich als bekannte Person oder Firma ausgeben, der Sie vertrauen, zum Beispiel Binance. Die häufigste Phishing-Taktik ist das Versenden von E-Mails: Diese hinterhältigen Nachrichten sind einfach zu schreiben und sehen für manche ihren legitimen Gegenstücken sehr ähnlich.

Es ist eine Methode, die einfach erscheint, aber sie funktioniert: Die meisten Cyberangriffe beginnen mit einer Phishing-E-Mail. Eine Studie des E-Mail-Sicherheitsunternehmens Valimail ergab, dass täglich mehr als drei Milliarden Nachrichten versendet werden, die sich als eine Person oder ein Unternehmen ausgeben, was 1 % der im Umlauf befindlichen E-Mails ausmacht.

Für den Schutz Ihrer Kryptos und persönlichen Daten ist es wichtig zu wissen, wie Sie Phishing-E-Mails erkennen und vermeiden, darauf hereinzufallen. Schauen wir uns zunächst einige gängige Beispiele an.

Drei Beispiele für Phishing-E-Mails

In den folgenden Absätzen werden die Taktiken, die Betrüger beim Versenden ihrer Phishing-E-Mails anwenden, kurz beschrieben: Identitätsdiebstahl, aufdringliche oder bedrohliche Sprache, gefährliche Links ... Wir haben auch mehrere Beispiele aus der Praxis beigefügt, damit Sie die einzelnen Techniken besser verstehen.

1. Identitätsdiebstahl

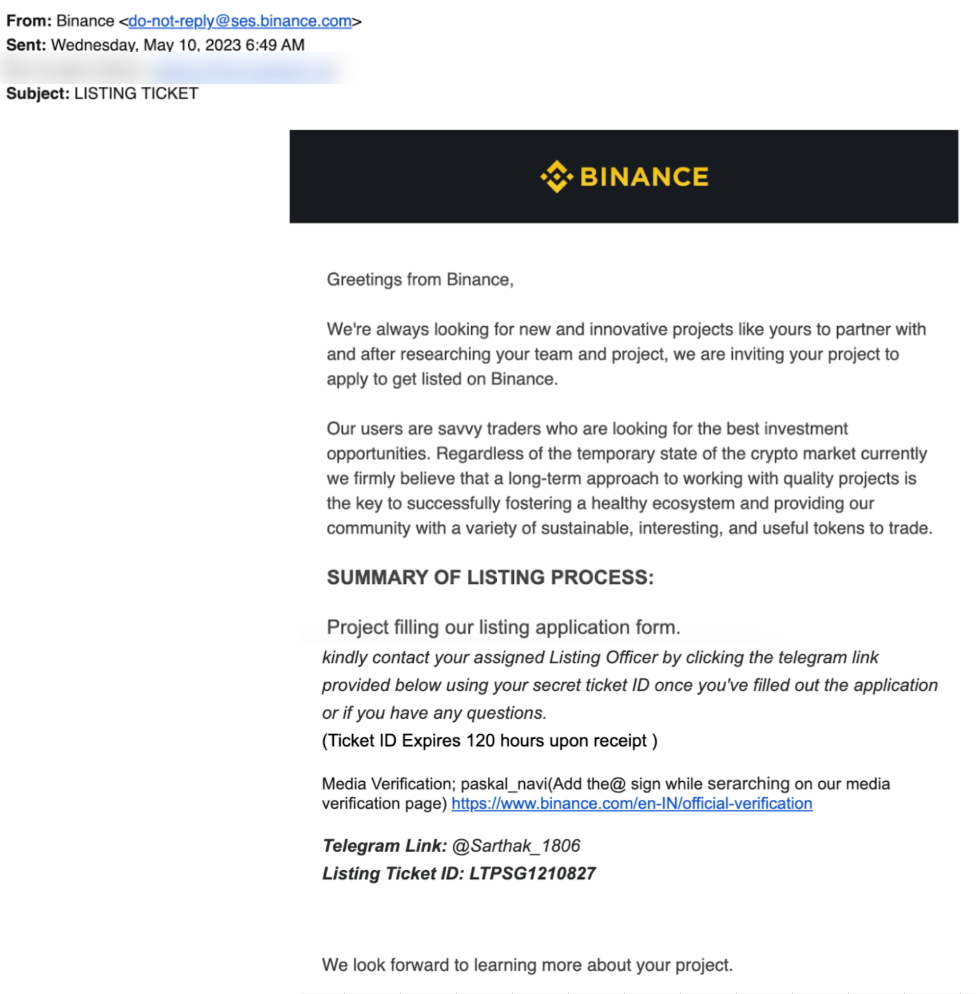

Identitätsdiebstahl ist eine Taktik, bei der gefälschte Domain- und Absendernamen erstellt werden, die offiziellen Namen ähneln, um den Empfänger zu täuschen. Das Ziel besteht darin, ihnen vorzugaukeln, die E-Mail sei legitim, weil ein Teil der Absenderadresse vertrauenswürdig aussieht, etwa „generallink.top“.

Hier ist ein reales Beispiel, bei dem Betrüger die Adresse „do-not-reply@ses.generallink.top“ verwendet haben, die offiziell aussieht, bis Sie das zusätzliche „ses“ in der Absenderadresse vor „generallink.top“ bemerken.

2. Dringende oder bedrohliche Sprache

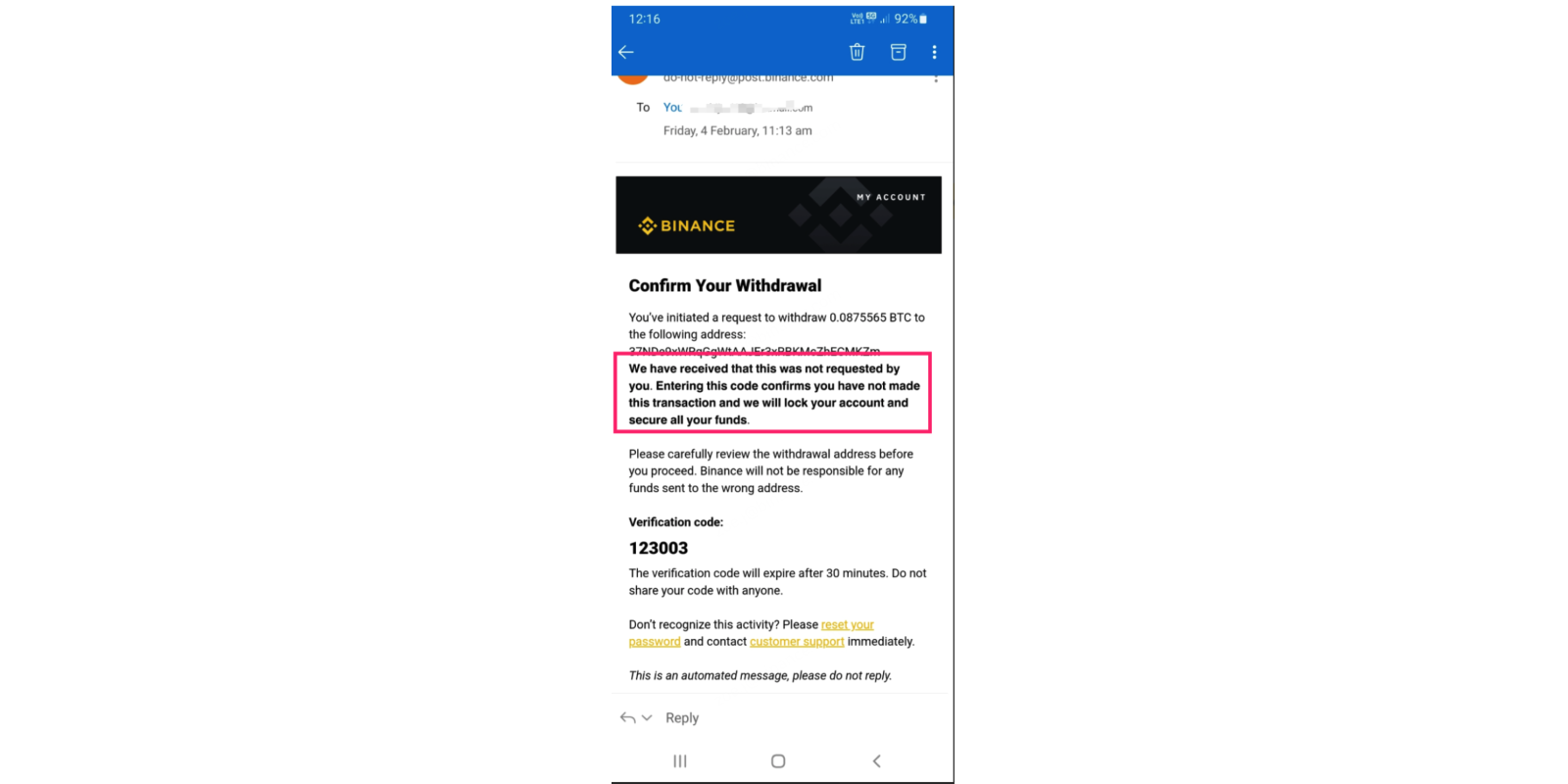

Phishing-E-Mails wecken beim Empfänger oft ein Gefühl der Dringlichkeit, Angst oder Neugier, um seine Emotionen so zu manipulieren, dass er sofort Maßnahmen ergreift. Es kann Ihnen beispielsweise vorgaukeln, dass eine unerwartete Auszahlung von Ihrem Konto vorgenommen wurde, was dazu führt, dass Sie Ihr Passwort „zurücksetzen“, obwohl Sie es in Wirklichkeit einem Betrüger preisgeben wollen.

Hier ist ein Beispiel für eine Phishing-E-Mail, in der behauptet wird, der Benutzer habe eine unerwartete Auszahlung vorgenommen: Beachten Sie den Ton des umrahmten Abschnitts, der absichtlich so geschrieben ist, dass der Empfänger durch Formulierungen wie „Sperren Sie Ihr Konto“ und „Schützen Sie alle Ihre Konten“ verwirrt und erschreckt wird Mittel".

3. Gefährliche Links und gefälschte Anhänge

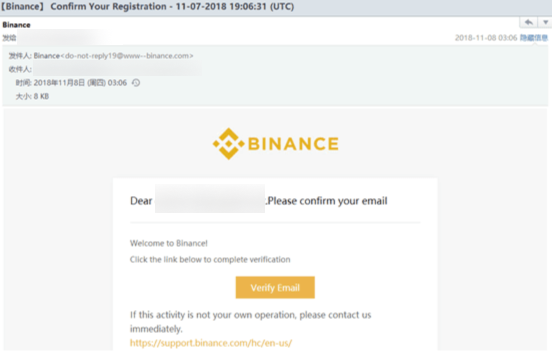

Phishing-E-Mails enthalten normalerweise Links zu gefälschten Websites, die ihren legitimen Gegenstücken ähneln. Sie können auch Anhänge wie PDFs, ausführbare Dateien oder überarbeitete Anwendungen enthalten, die Skripte oder Malware enthalten. Durch das Öffnen dieser Anhänge können Hacker unbefugten Zugriff auf Ihre Geräte erhalten, vertrauliche Informationen stehlen oder sogar ohne Ihre Zustimmung Geld überweisen.

Hier ist ein Beispiel für eine Phishing-E-Mail, die einen schädlichen Link enthält: Ein Klick auf [E-Mail bestätigen] führt zu einer gefälschten Binance-Anmeldeseite, auf der Sie zur Eingabe eines Benutzernamens und eines Passworts aufgefordert werden. Dies kann es Betrügern dann ermöglichen, die Daten von Internetnutzern wiederherzustellen, um sie weiterzuverkaufen oder ihre Konten und Gelder zu stehlen.

Vier Möglichkeiten, einen Phishing-Versuch zu entlarven

Nachdem wir Ihnen nun einige Beispiele für Phishing-E-Mails gezeigt haben, besprechen wir einige Möglichkeiten, diese zu identifizieren

1. Binance Verify

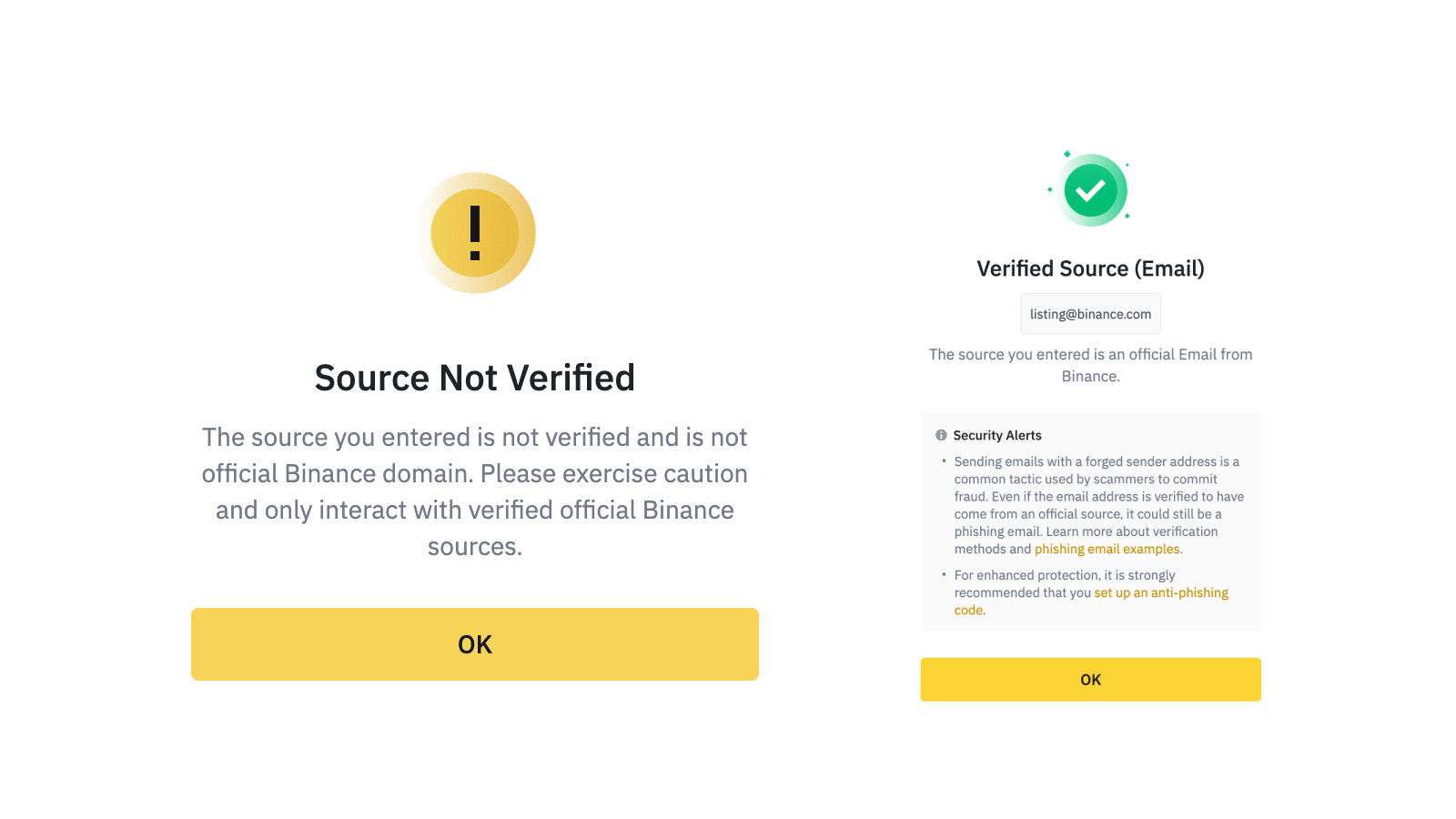

Haben Sie eine E-Mail von Binance erhalten, die verdächtig erscheint? Überprüfen Sie zunächst die Absenderadresse auf Binance Verify: Wenn das Tool Ihnen eine „Unverifizierte Quelle“ anzeigt, bedeutet das, dass diese E-Mail wahrscheinlich gefährlich ist.

Selbst wenn die Quelladresse von Binance Verify validiert wird, kann es sich um einen Identitätswechsel handeln: Wie bereits erläutert, wird diese Taktik häufig von Betrügern eingesetzt, um ihre Kommunikation legitim erscheinen zu lassen. Sie verwenden Domänennamen, die ihren legitimen Gegenstücken sehr ähnlich sind, oder gefälschte Header in den Feldern „Antwort“ oder „Rückpfad“.

Neben den Absenderadressen kann Binance Verify auch alle Social-Media-Konten und Website-Links überprüfen, die in der fraglichen E-Mail enthalten sind.

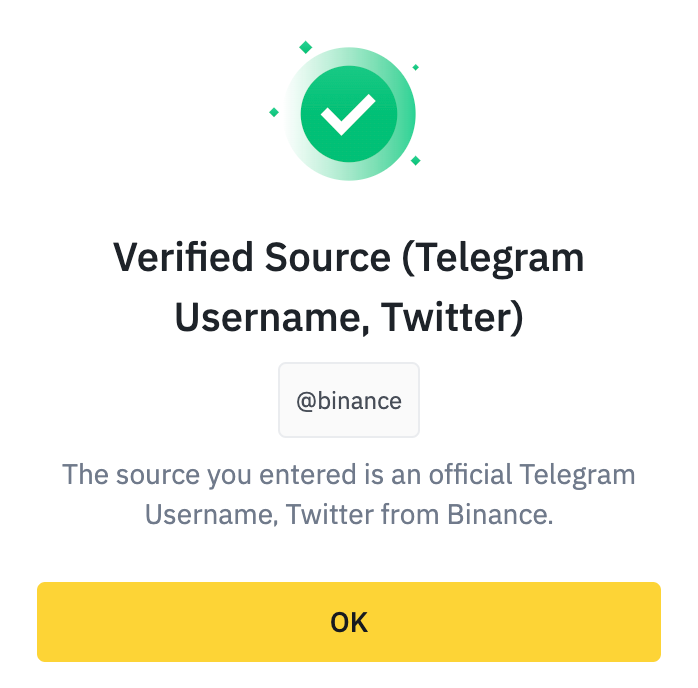

Social-Media-Konten

Wenn Sie in der erhaltenen E-Mail dazu aufgefordert werden, einen „Binance-Mitarbeiter“ über soziale Medien (z. B. Telegram, Facebook oder WeChat) zu kontaktieren, sollten Sie erwägen, seinen Benutzernamen auf Binance Verify zu überprüfen.

Das Bild unten zeigt den Bildschirm, der erscheint, wenn der Benutzername des Binance-Kontos echt ist. Denken Sie daran, dass sich Kriminelle häufig als Mitarbeiter von Unternehmen ausgeben: Binance Verify ist nur eine von vielen Möglichkeiten, die Identität einer Person zu überprüfen.

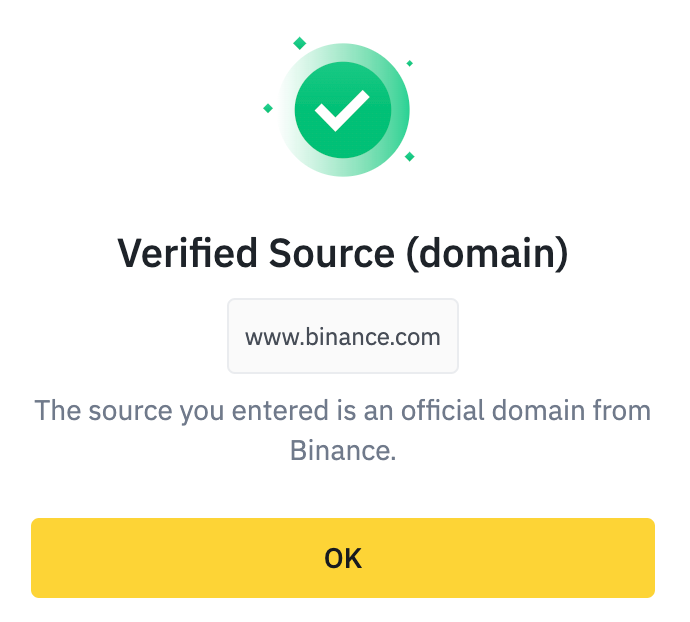

Website-Links

Seien Sie vorsichtig, wenn Sie in E-Mails auf Website-Links klicken. Um eine Binance-URL zu überprüfen, klicken Sie mit der rechten Maustaste darauf, wählen Sie „Link kopieren“ und fügen Sie sie dann in Binance Verify ein, um die Authentizität der Website zu überprüfen. Das Bild unten zeigt den Bildschirm, der erscheint, wenn Binance Verify feststellt, dass es sich bei der Website um eine offizielle Binance-Domain handelt.

2. Code-Anti-Phishing

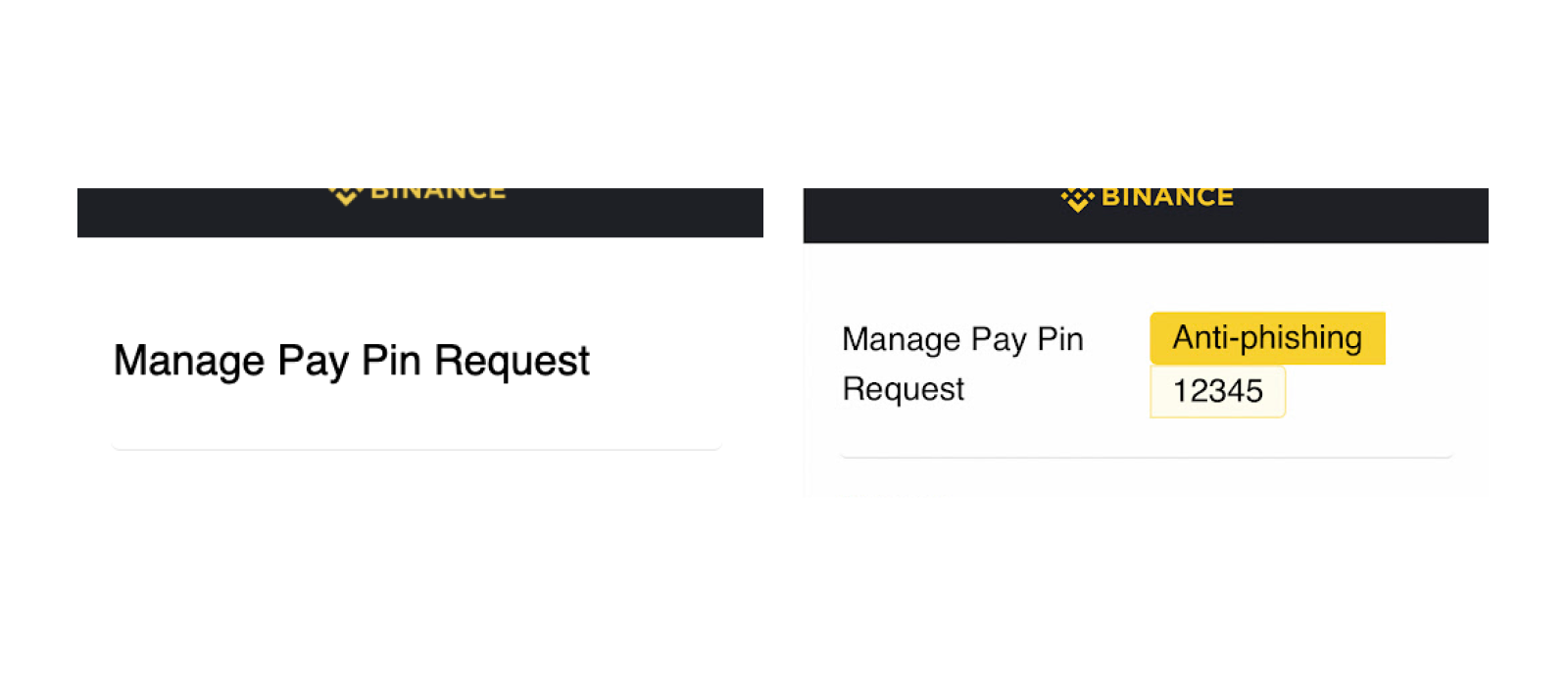

Wir empfehlen Ihnen dringend, einen Anti-Phishing-Code zu konfigurieren, sofern Sie dies noch nicht getan haben. Dies ist ein einfacher Vorgang, der nur wenige Minuten dauert. Sobald dies erledigt ist, wird in jeder von Binance gesendeten E-Mail die von Ihnen definierte eindeutige Kombination aus Zahlen und Buchstaben erwähnt.

So sieht eine E-Mail von Binance mit und ohne Anti-Phishing-Code aus: Seien Sie vorsichtig bei E-Mails, die angeblich von Binance stammen und Ihren Anti-Phishing-Code nicht enthalten.

3. Überprüfen der EML-Datei

Laden Sie die E-Mail als EML-Datei herunter, um zusätzliche versteckte Informationen zur Überprüfung abzurufen. Obwohl diese Methode technischer ist, ist sie sehr effektiv bei der Erkennung von Phishing-Versuchen.

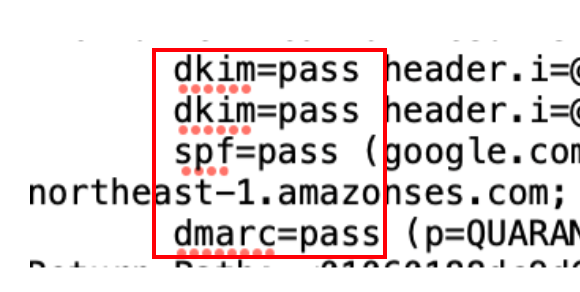

SPF/DMARC/DKIM

Sie können beispielsweise die Datei öffnen und eine SPF/DMARC/DKIM-Prüfung durchführen. Wenn alle oder einige der Prüfungen fehlschlagen (z. B. lautet die Prüfung „dkim=fail“), stammt die E-Mail höchstwahrscheinlich von einer nicht autorisierten Quelle.

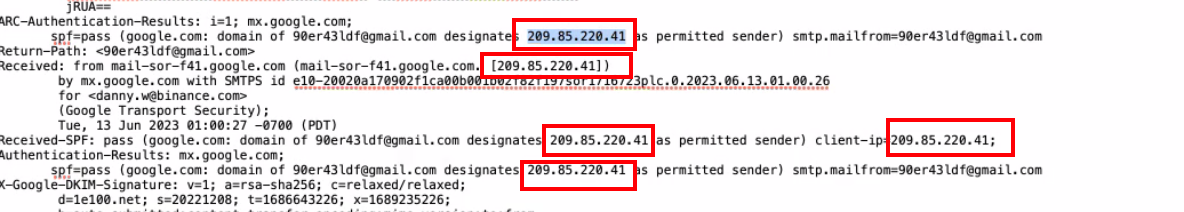

Reputation der IP-Adresse

In der EML-Datei können Sie auch die IP-Adresse finden und sie mit Adressen vergleichen, die für illegale Aktivitäten gemeldet wurden. Kopieren Sie einfach die Adresse und fügen Sie sie in einen IP-Reputationsprüfer wieuseipdb oder virustotal ein. Hinweis: Diese Datenbanken enthalten manchmal keine Informationen, wenn die verifizierte IP-Adresse zu aktuell ist. Konsultieren Sie immer mehrere Quellen, bevor Sie Ihre eigenen Schlussfolgerungen ziehen.

4. Kontaktieren Sie den Binance-Kundendienst

Wenn Sie Bedenken bezüglich einer erhaltenen E-Mail haben, empfehlen wir Ihnen, sich mit Screenshots und der EML-Datei an den Binance-Kundensupport zu wenden. Von allen in diesem Leitfaden beschriebenen Methoden ist diese wirklich narrensicher: Sobald Sie Ihre Datei erhalten haben, hilft Ihnen unser äußerst erfahrenes Phishing-Team, die Echtheit der E-Mail zu überprüfen.

Um die EML-Datei herunterzuladen, befolgen Sie die im folgenden Absatz beschriebenen Schritte.

Hochladen einer EML-Datei

Sehen wir uns an, wie Sie E-Mail-Inhalte als EML-Datei aus Gmail und Outlook herunterladen.

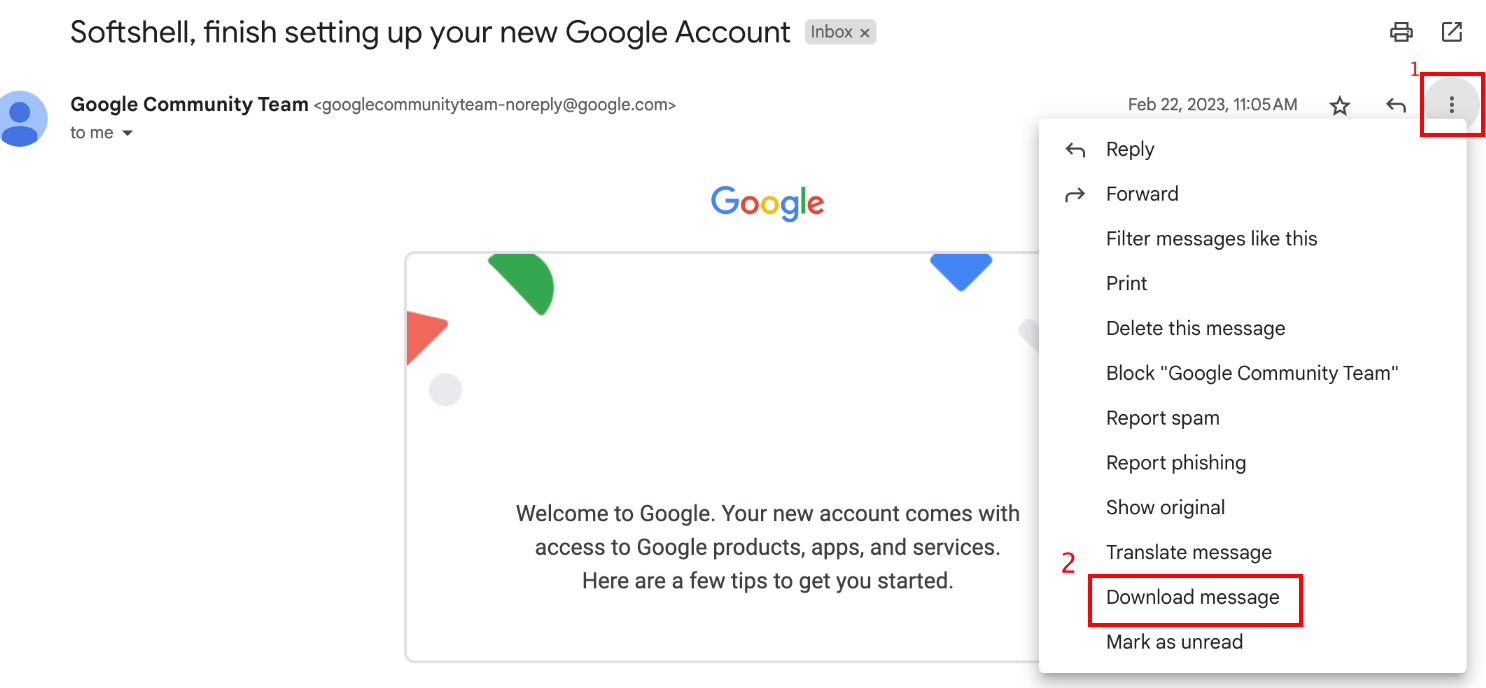

Google Mail

Öffnen Sie die E-Mail, die Sie im EML-Format herunterladen möchten. Klicken Sie auf die drei Punkte in der oberen rechten Ecke der E-Mail.

Wählen Sie im Dropdown-Menü „Nachricht herunterladen“ aus.

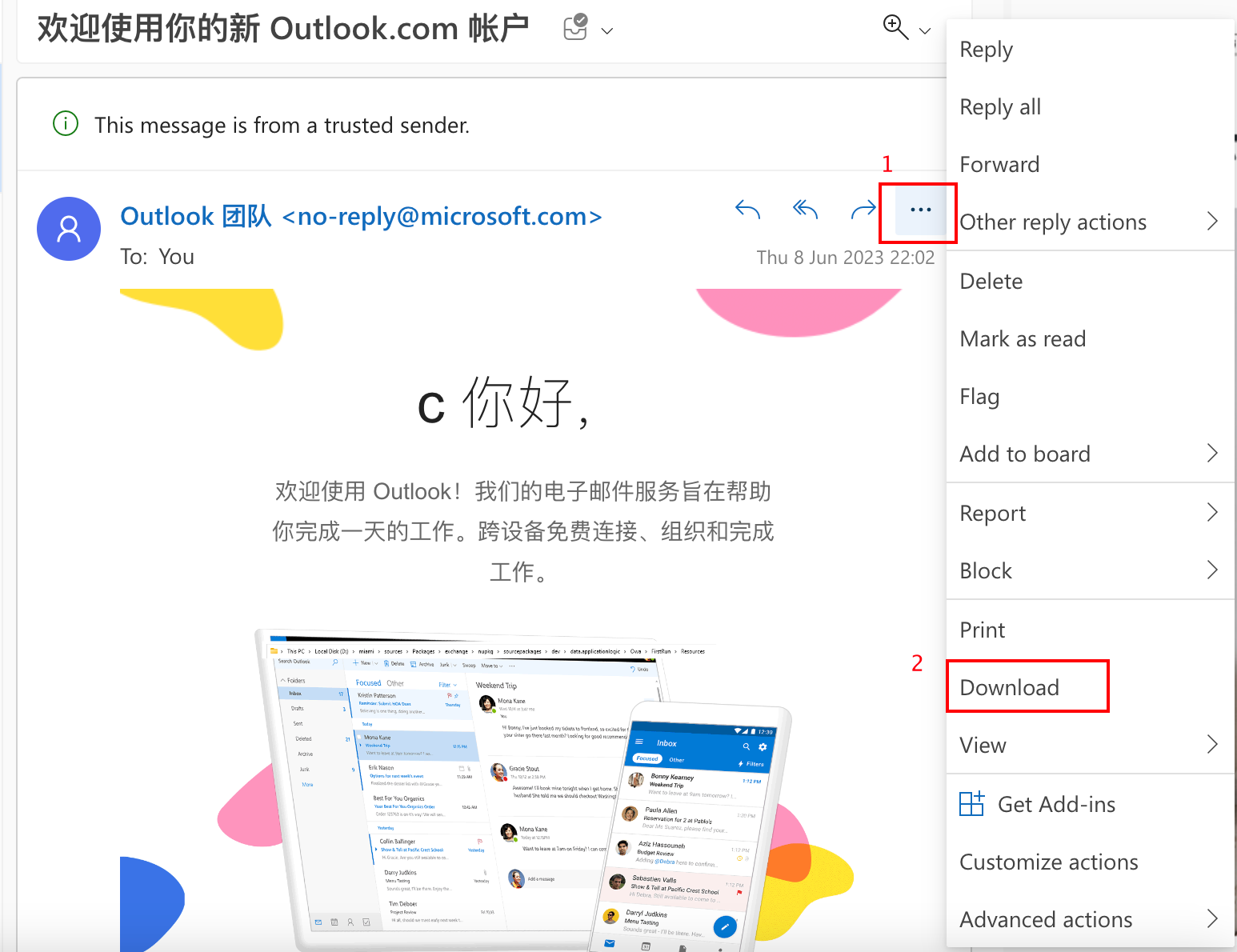

Ausblick

Öffnen Sie die E-Mail, die Sie im EML-Format herunterladen möchten. Klicken Sie auf die drei Punkte in der oberen rechten Ecke der E-Mail.

Wählen Sie im Dropdown-Menü „Herunterladen“ aus.

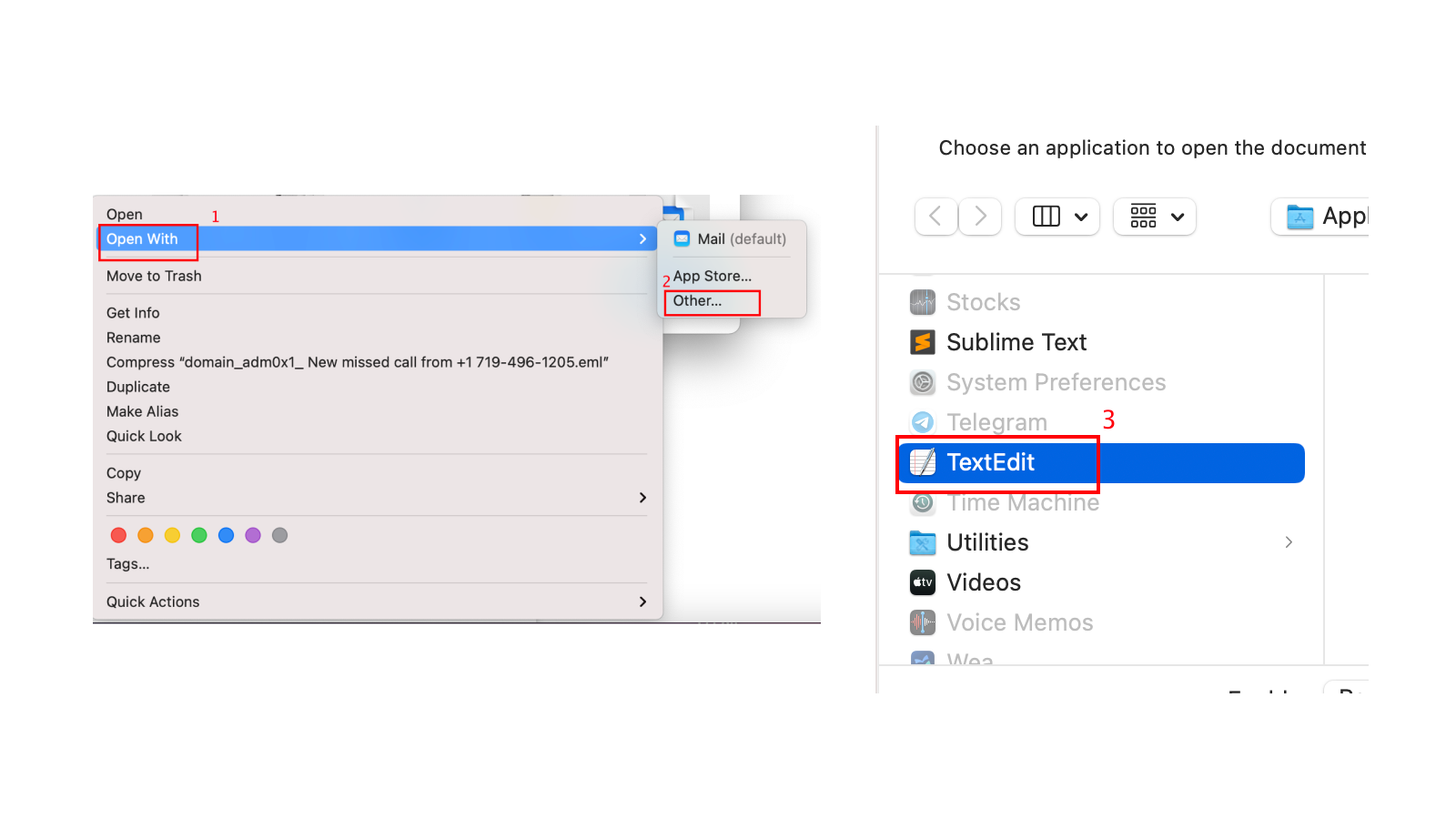

Sobald die E-Mail heruntergeladen ist, klicken Sie mit der rechten Maustaste auf die EML-Datei und wählen Sie [Öffnen mit] und dann [Andere]. Wählen Sie dann TextEdit unter macOS oder Notepad(++) unter Windows.

Wie entgeht man Phishing-Versuchen?

Bleiben Sie wachsam gegenüber Phishing-Versuchen und erfahren Sie, wie Sie Ihre Gelder noch heute schützen, um zukünftige Katastrophen zu vermeiden. Hier ist eine kurze Zusammenfassung der bewährten Vorgehensweisen:

Konfigurieren Sie Ihren Anti-Phishing-Code mithilfe dieser Anleitung.

Suchen Sie zunächst auf Binance Verify nach einer beliebigen E-Mail-Adresse, URL oder einem beliebigen Benutzernamen von „Binance“.

Klicken Sie nicht auf fragwürdige Links: Sie könnten versehentlich Malware auf Ihrem Gerät installieren oder auf eine gefälschte Website zugreifen, die zum Sammeln Ihrer vertraulichen Informationen erstellt wurde.

Geben Sie keine persönlichen Daten an Fremde weiter, einschließlich Ihrer Anmeldeinformationen, Telefonnummern, Bankkonten, Wallet-Wiederherstellungsphrasen oder privaten Schlüssel.

Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA): Wenn Ihre Kontoinformationen gestohlen werden, kann 2FA es einem Betrüger erschweren, Ihr Konto zu übernehmen.

Interagieren Sie im Geschäftsverlauf nur mit seriösen Unternehmen und seien Sie vorsichtig bei Einladungen zu „kostenlosen Wettbewerben“ oder „Airdrops“, die Sie per E-Mail erhalten.

Wenn Sie immer noch Zweifel an einer E-Mail haben, bitten Sie den Binance-Kundensupport um Hilfe: Wir prüfen die EML-Datei gerne für Sie.

Für mehr Informationen

Der heutige Haken: Anti-Phishing-Codes und wie Sie sich schützen können

Bleiben Sie auf der sicheren Seite: Was tun, wenn Ihr Konto kompromittiert wurde?

Wie schützen Sie Ihre Kryptos vor SMS-Spoofing-Angriffen?

Handeln Sie überall mit der mobilen Krypto-Handels-App von Binance (iOS/Android)

Finden Sie uns auf :

Instagram: https://www.instagram.com/binancefrench

Twitter: https://twitter.com/LeBinanceFR

Facebook: https://www.facebook.com/BinanceFrance

Telegramm: https://t.me/BinanceFrench

Risikowarnung: Die Preise digitaler Vermögenswerte unterliegen einem hohen Marktrisiko und Preisvolatilität. Der Wert Ihrer Anlage kann sowohl fallen als auch steigen, und es kann sein, dass Sie den investierten Betrag nicht zurückerhalten. Sie allein sind für Ihre Anlageentscheidungen verantwortlich und Binance ist nicht verantwortlich für etwaige Verluste, die Ihnen entstehen. Die Wertentwicklung in der Vergangenheit ist kein verlässlicher Indikator für die zukünftige Wertentwicklung. Sie sollten nur in Produkte investieren, mit denen Sie vertraut sind und deren Risiken Sie verstehen. Sie sollten Ihre Anlageerfahrung, Ihre finanzielle Situation, Ihre Anlageziele und Ihre Risikotoleranz sorgfältig abwägen und vor einer Investition einen unabhängigen Finanzberater konsultieren. Dies stellt weder eine Anlageberatung noch einen Anreiz oder eine Empfehlung zum Handel mit digitalen Vermögenswerten dar. Weitere Informationen finden Sie in unseren Nutzungsbedingungen und Risikohinweisen.